Netzwierkingenieuren sinn op der Uewerfläch just "technesch Aarbechter", déi Netzwierker bauen, optimiséieren a Problemer léisen, awer a Wierklechkeet si mir déi "éischt Verteidegungslinn" an der Cybersécherheet. E CrowdStrike-Bericht aus dem Joer 2024 huet gewisen, datt weltwäit Cyberattacken ëm 30% zougeholl hunn, woubäi chinesesch Firmen Verloschter vu méi wéi 50 Milliarden Yuan wéinst Cybersécherheetsproblemer gelidden hunn. Clienten egal ob Dir en Operatiouns- oder Sécherheetsspezialist sidd; wann en Netzwierkincident geschitt, ass den Ingenieur den Éischten, deen d'Schold dréit. Ganz ze schweigen vun der verbreeter Adoptioun vun KI, 5G a Cloud-Netzwierker, déi d'Attackmethoden vun Hacker ëmmer méi sophistikéiert gemaach hunn. Et gëtt e populäre Post op Zhihu a China: "Netzwierkingenieuren, déi keng Sécherheet léieren, schneiden hiren eegene Fluchtwee of!" Dës Ausso, obwuel haart, stëmmt.

An dësem Artikel ginn ech eng detailléiert Analyse vun aacht übleche Netzwierkattacken, vun hire Prinzipien a Fallstudien bis hin zu Verteidegungsstrategien, fir d'Saach sou praktesch wéi méiglech ze halen. Egal ob Dir en Ufänger oder en erfuerene Veteran sidd, deen seng Fäegkeeten ausbaue wëll, dëst Wëssen gëtt Iech méi Kontroll iwwer Är Projeten. Loosst eis ufänken!

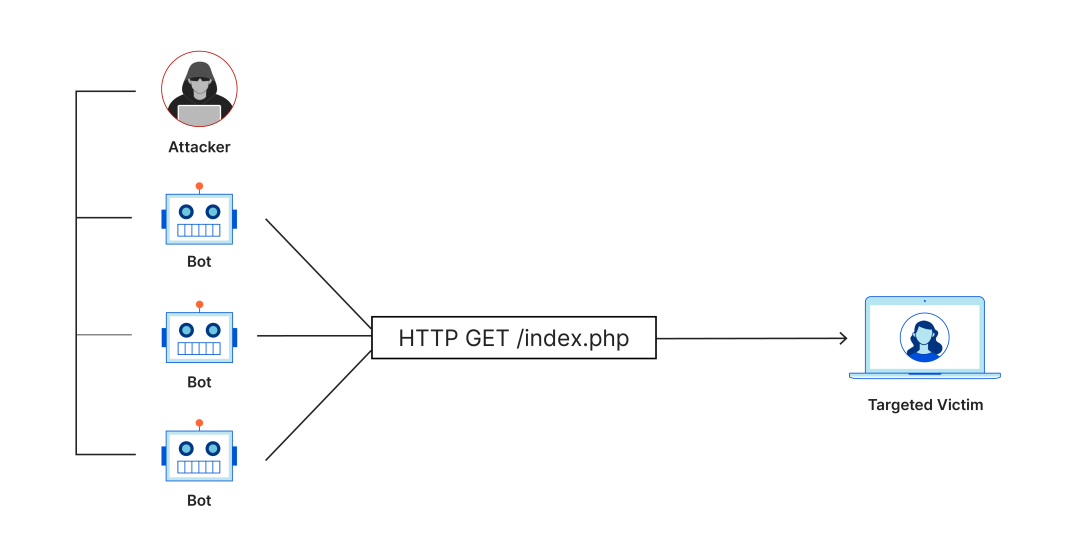

DDoS-Attack Nr. 1

Verdeelt Denial-of-Service (DDoS) Attacken iwwerfuerderen Zilserveren oder Netzwierker mat massiven Quantitéiten u gefälschten Traffic, wouduerch se fir legitim Benotzer net zougänglech sinn. Zu de gängegen Technike gehéieren SYN-Flooding an UDP-Flooding. Am Joer 2024 huet e Cloudflare-Bericht gewisen, datt DDoS-Attacken 40% vun allen Netzwierkattacken ausgemaach hunn.

Am Joer 2022 huet eng E-Commerce-Plattform virum Singles' Day en DDoS-Attack erlidden, wouduerch de Spëtzeverkéier 1 Tbps erreecht huet, wouduerch d'Websäit fir zwou Stonne ofgebrach ass a Verloschter vun Zéngmillioune Yuan gefouert hunn. E Frënd vu mir war fir den Noutfall zoustänneg a gouf bal vum Drock verréckt gemaach.

Wéi kann een dat verhënneren?

○Flowreinigung:Installéiert CDN- oder DDoS-Schutzservicer (Dir braucht eventuell Mylinking™ Inline Bypass Tap/Switch) fir béiswëlleg Traffic ze filteren.

○Bandbreetredundanz:Reservéiert 20%-30% vun der Bandbreet fir plëtzlech Trafficstéiss ze bewältegen.

○Iwwerwaachungsalarm:Benotzt Tools (Dir braucht eventuell Mylinking™ Network Packet Broker) fir den Traffic a Echtzäit ze iwwerwaachen an iwwer all Anomalien ze warnen.

○NoutfallplangKooperéiert mat Internetanbieter fir séier d'Linn ze wiesselen oder Attackquellen ze blockéieren.

Nr. 2 SQL-Injektioun

Hacker sprëtzen béiswëlleg SQL-Code an Inputfelder oder URLen vun Websäiten, fir Datebankinformatiounen ze klauen oder Systemer ze beschiedegen. Am Joer 2023 huet en OWASP-Bericht festgestallt, datt SQL-Injektioun eng vun den dräi heefegsten Webattacken ass.

D'Websäit vun enger klenger bis mëttelgrousser Entreprise gouf vun engem Hacker kompromittéiert, deen d'Ausso "1=1" agefouert huet an domat einfach d'Passwuert vum Administrateur krut, well d'Websäit d'Benotzerinput net gefiltert huet. Et gouf spéider festgestallt, datt den Entwécklungsteam guer keng Inputvalidatioun implementéiert hat.

Wéi kann een dat verhënneren?

○Parameteriséiert Ufro:Backend-Entwéckler sollten virbereet Aussoen benotzen, fir direkt SQL-Konkatenatioun ze vermeiden.

○WAF-Departement:Webapplikatiouns-Firewalls (wéi ModSecurity) kënnen béiswëlleg Ufroen blockéieren.

○Reegelméissegen Audit:Benotzt Tools (wéi SQLMap) fir no Schwachstellen ze sichen an d'Datebank ze sécheren, ier Dir e Patch implementéiert.

○Zougangskontroll:Datebankbenotzer sollten nëmmen déi minimal Rechter kréien, fir e komplette Kontrollverloscht ze vermeiden.

Nr. 3 Cross-Site Scripting (XSS) Attack

Cross-Site Scripting (XSS) Attacken klauen Benotzer-Cookien, Sessiouns-IDen an aner béiswëlleg Scripten andeems se se a Websäiten injizéiert ginn. Si ginn a reflektéiert, gespäichert an DOM-baséiert Attacken kategoriséiert. Am Joer 2024 huet XSS 25% vun alle Webattacken ausgemaach.

E Forum konnt d'Kommentaren vun de Benotzer net filteren, soudatt Hacker Skriptcode aginn an d'Login-Informatioune vun Dausende vu Benotzer klauen konnten. Ech hunn Fäll gesinn, wou Clienten dofir ëm 500.000 Yuan CNY erpresst goufen.

Wéi kann een dat verhënneren?

○Inputfilterung: Benotzereingabe vermeiden (wéi HTML-Kodéierung).

○CSP-Strategie:Inhaltssécherheetsrichtlinne aktivéieren fir Skriptquellen ze beschränken.

○Browserschutz:Setzt HTTP-Headeren (wéi X-XSS-Protection) fir béiswëlleg Skripter ze blockéieren.

○Toolscan:Benotzt Burp Suite fir reegelméisseg op XSS-Schwachstellen ze kontrolléieren.

Nr. 4 Passwuert knacken

Hacker kréien Benotzer- oder Administrateurpasswierder duerch Brute-Force-Attacken, Dictionnaire-Attacken oder Social Engineering. E Verizon-Bericht aus dem Joer 2023 huet gewisen, datt 80% vun de Cyberinvasiounen mat schwaache Passwierder zesummenhänken.

De Router vun enger Firma, deen dat Standardpasswuert "admin" benotzt huet, konnt vun engem Hacker einfach ageloggt ginn, deen eng Backdoor installéiert huet. Den Ingenieur, deen dobäi bedeelegt war, gouf duerno entlooss, an de Manager gouf och zur Rechenschaft gezunn.

Wéi kann een dat verhënneren?

○Komplex Passwierder:Erzwingt 12 oder méi Zeechen, gemëschte Grouss- a Groussbuchstawen, Zuelen a Symboler.

○Multi-Faktor-Authentifikatioun:MFA (wéi z.B. SMS-Verifizéierungscode) op kriteschen Ausrüstung aktivéieren.

○Passwuertverwaltung:Benotzt Tools (wéi LastPass) fir se zentral ze verwalten an ännert se reegelméisseg.

○Versich limitéieren:D'IP-Adress gëtt no dräi gescheiterte Login-Versich gespaart, fir Brute-Force-Attacken ze verhënneren.

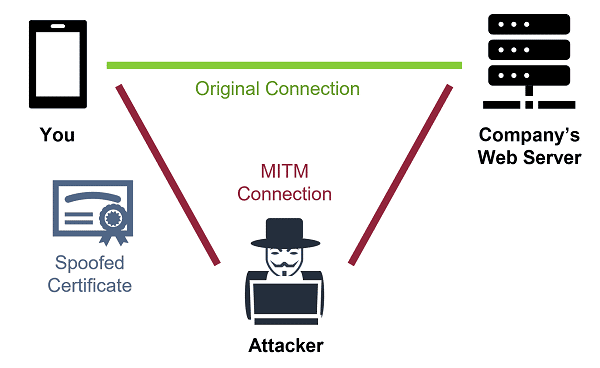

Nr. 5 Mann-an-der-Mëttel-Attack (MITM)

Hacker intervenéieren tëscht Benotzer a Serveren, andeems se Daten offänken oder manipuléieren. Dëst ass heefeg bei ëffentleche Wi-Fi oder onverschlësselter Kommunikatioun. Am Joer 2024 hunn MITM-Attacken 20% vum Netzwierk-Sniffing ausgemaach.

De Wi-Fi vun engem Kaffisgeschäft gouf vun Hacker kompromittéiert, wouduerch d'Benotzer Zéngdausende vun Dollar verluer hunn, wéi hir Donnéeë beim Login op der Websäit vun enger Bank ofgefaange goufen. Ingenieuren hunn spéider festgestallt, datt HTTPS net agehale gouf.

Wéi kann een dat verhënneren?

○HTTPS forcéieren:D'Websäit an d'API sinn mat TLS verschlësselt, an HTTP ass desaktivéiert.

○Zertifikatsverifizéierung:Benotzt HPKP oder CAA fir sécherzestellen, datt d'Zertifikat zouverlässeg ass.

○VPN-Schutz:Sensibel Operatioune sollten e VPN benotzen fir den Traffic ze verschlësselen.

○ARP-Schutz:Iwwerwaacht d'ARP-Tabell fir ARP-Spoofing ze vermeiden.

Nr. 6 Phishing-Attack

Hacker benotze gefälschte E-Maile, Websäiten oder SMSen, fir Benotzer ze täuschen, Informatiounen ze verroden oder op béiswëlleg Linken ze klicken. Am Joer 2023 hunn Phishing-Attacken 35% vun de Cybersécherheetsincidenter ausgemaach.

E Mataarbechter vun enger Firma krut eng E-Mail vun engem, deen sech als säi Chef ausgedréckt huet, an där hien eng Suetransfert ugefrot huet, an huet schliisslech Millioune verluer. Et huet sech spéider erausgestallt, datt den E-Mail-Domain gefälscht war; de Mataarbechter hat en net verifizéiert.

Wéi kann een dat verhënneren?

○Mataarbechterausbildung:Maacht reegelméisseg Sensibiliséierungscoursen zur Cybersécherheet, fir ze léieren, wéi ee Phishing-E-Maile erkennt.

○E-Mail-Filterung:Installéiert en Anti-Phishing-Gateway (wéi z.B. Barracuda).

○Domainverifizéierung:Iwwerpréift d'Domain vum Absender a aktivéiert d'DMARC-Politik.

○Duebel Bestätegung:Sensibel Operatiounen erfuerderen eng Iwwerpréiwung per Telefon oder perséinlech.

Nr. 7 Ransomware

Ransomware verschlësselt d'Donnéeë vun den Affer a fuerdert Léisegeld fir d'Entschlësselung. E Sophos-Bericht aus dem Joer 2024 huet gewisen, datt 50% vun de Betriber weltwäit Ransomware-Attacken erlieft hunn.

D'Netzwierk vun engem Spidol gouf duerch LockBit Ransomware kompromittéiert, wat zu enger Systemlähmung an dem Ënnerbriechung vun Operatiounen gefouert huet. Ingenieuren hunn eng Woch laang geschafft fir d'Donnéeën ze recuperéieren, wouduerch bedeitend Verloschter entstane sinn.

Wéi kann een dat verhënneren?

○Reegelméisseg Backup:Offsite Backup vu kriteschen Daten an Tester vum Recovery-Prozess.

○Patchverwaltung:Aktualiséiert Systemer a Software direkt fir Schwachstelle ze reparéieren.

○Verhalensiwwerwaachung:Benotzt EDR-Tools (wéi CrowdStrike) fir anomal Verhalen z'entdecken.

○Isolatiounsnetz:Segmentéierung vu sensiblen Systemer fir d'Verbreedung vu Virussen ze verhënneren.

Nr. 8 Null-Deeg-Attack

Zero-Day-Attacken notzen net opgedeckt Software-Schwachstellen aus, wat se extrem schwéier ze verhënneren mécht. Am Joer 2023 huet Google d'Entdeckung vun 20 héichrisikoge Zero-Day-Schwachstellen gemellt, vun deenen der vill fir Attacken an der Fournisseurskette benotzt goufen.

Eng Firma, déi d'Software SolarWinds benotzt huet, gouf vun enger Zero-Day-Lück kompromittéiert, déi hir ganz Liwwerketten betraff huet. D'Ingenieuren ware hëlleflos a konnten nëmmen op e Patch waarden.

Wéi kann een dat verhënneren?

○Intrusiounsdetektioun:Installéiert IDS/IPS (wéi Snort) fir anormalen Traffic ze iwwerwaachen.

○Sandbox-Analyse:Benotzt eng Sandbox fir verdächteg Dateien ze isoléieren an hiert Verhalen ze analyséieren.

○Bedrohungsinformatioun:Abonnéiert Iech op Servicer (wéi FireEye) fir déi aktuellst Informatiounen iwwer Schwachstelle ze kréien.

○Déi mannst Privilegien:D'Software-Rechter limitéieren, fir d'Attackfläch ze reduzéieren.

Matnetzmemberen, mat wéi enge Attacken sidd Dir konfrontéiert? A wéi sidd Dir domat ëmgaangen? Loosst eis zesummen doriwwer diskutéieren a schaffen zesummen fir eis Netzwierker nach méi staark ze maachen!

Zäitpunkt vun der Verëffentlechung: 05. November 2025